Serein Save Abandoned

【懒人神器】一款图形化、批量采集url、批量对采集的url进行各种nday检测的工具。可用于src挖掘、cnvd挖掘、0day利用、打造自己的武器库等场景。可以批量利用Actively Exploited Atlassian Confluence 0Day CVE-2022-26134和DedeCMS v5.7.87 SQL注入 CVE-2022-23337。

Serein | 身处落雨的黄昏 | 该项目暂停更新

Linux English version is online! | Linux英文版版本上线!

Declaration | 声明

-

该项目仅供授权下使用,禁止使用该项目进行违法操作,否则自行承担后果,请各位遵守《中华人民共和国网络安全法》!!!

-

由于是短时间熬夜所写,头脑昏昏,料想会有不少错误,欢迎指出,我的联系方式在下方已经贴出,不胜感激!

-

计划七月份每天增加一个漏洞利用模块,所以欢迎

star/fork,您的每一个star和fork都是我前进的动力! -

:hamster:欢迎进入我的交流群一起探讨学习,群二维码在最后。:hamster:

Version | 版本

Latest-Interface-Display | 最新版页面展示

Exploit-Example | 利用示例

-

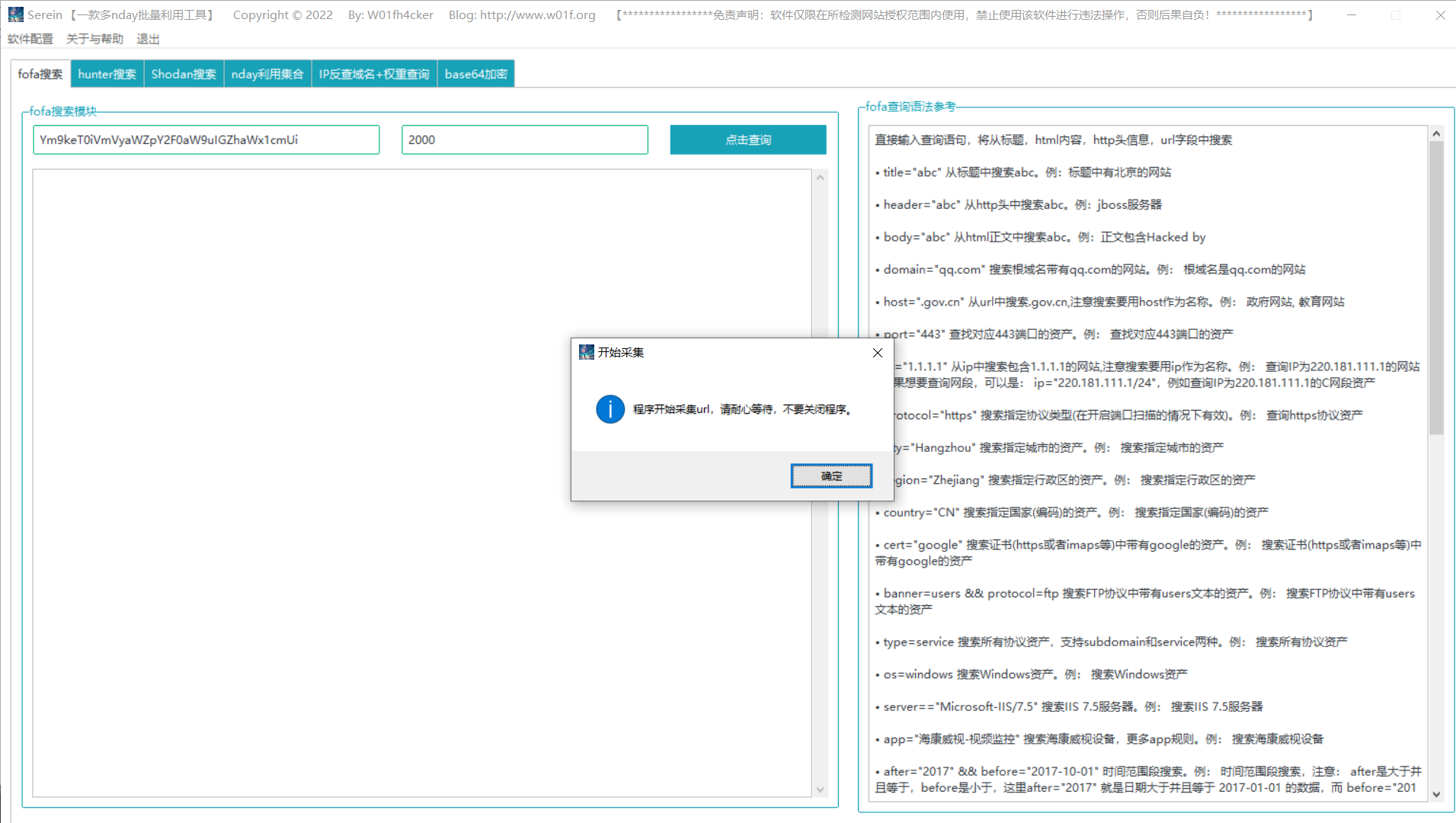

我们想批量利用

向日葵RCE漏洞,于是我们base64加密语句body="Verification failure",得到:Ym9keT0iVmVyaWZpY2F0aW9uIGZhaWx1cmUi。 -

我们选取获取前

2000条(具体条数需要根据自己的会员情况来填写):

-

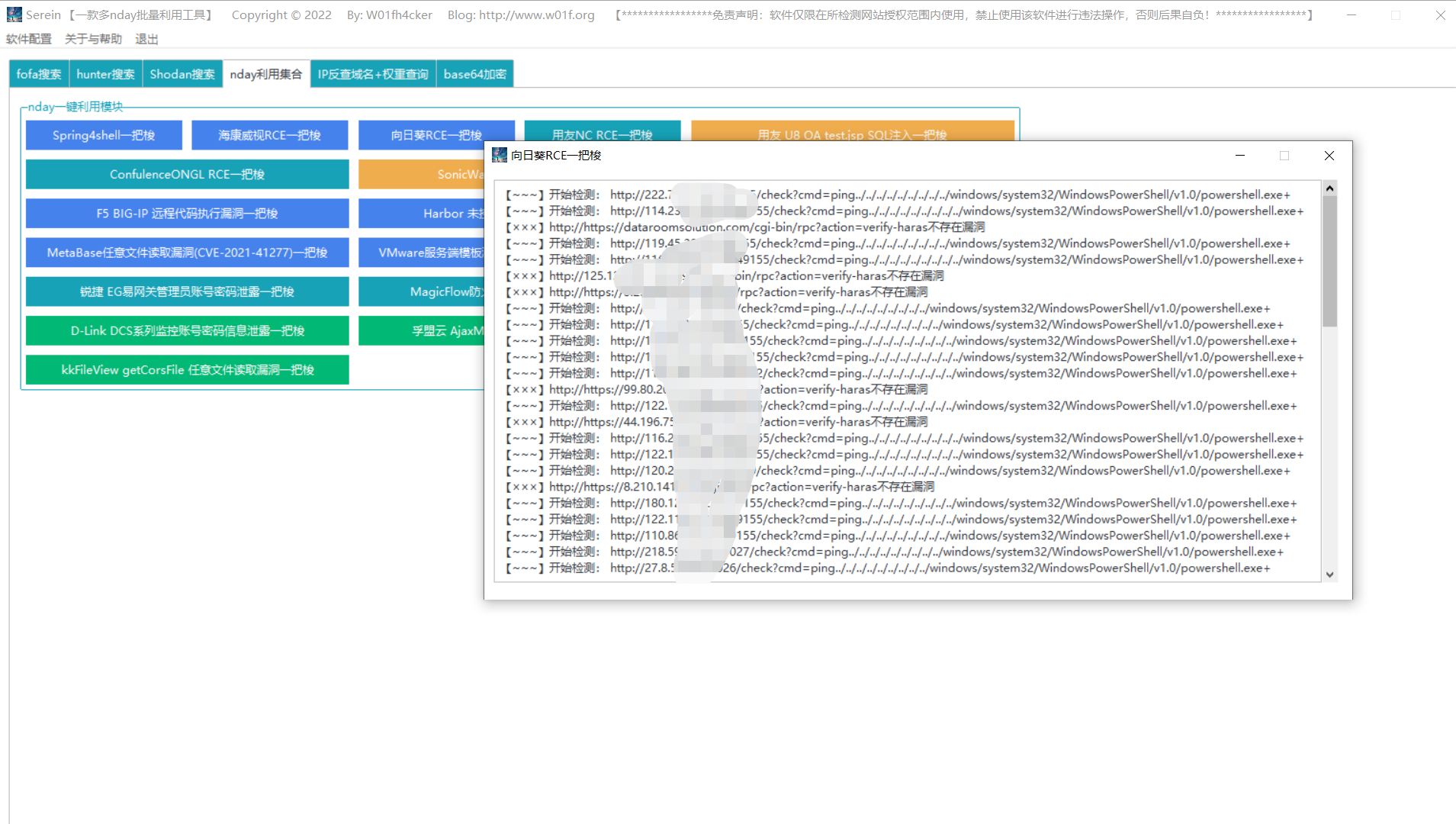

直接点击

向日葵RCE一把梭:

-

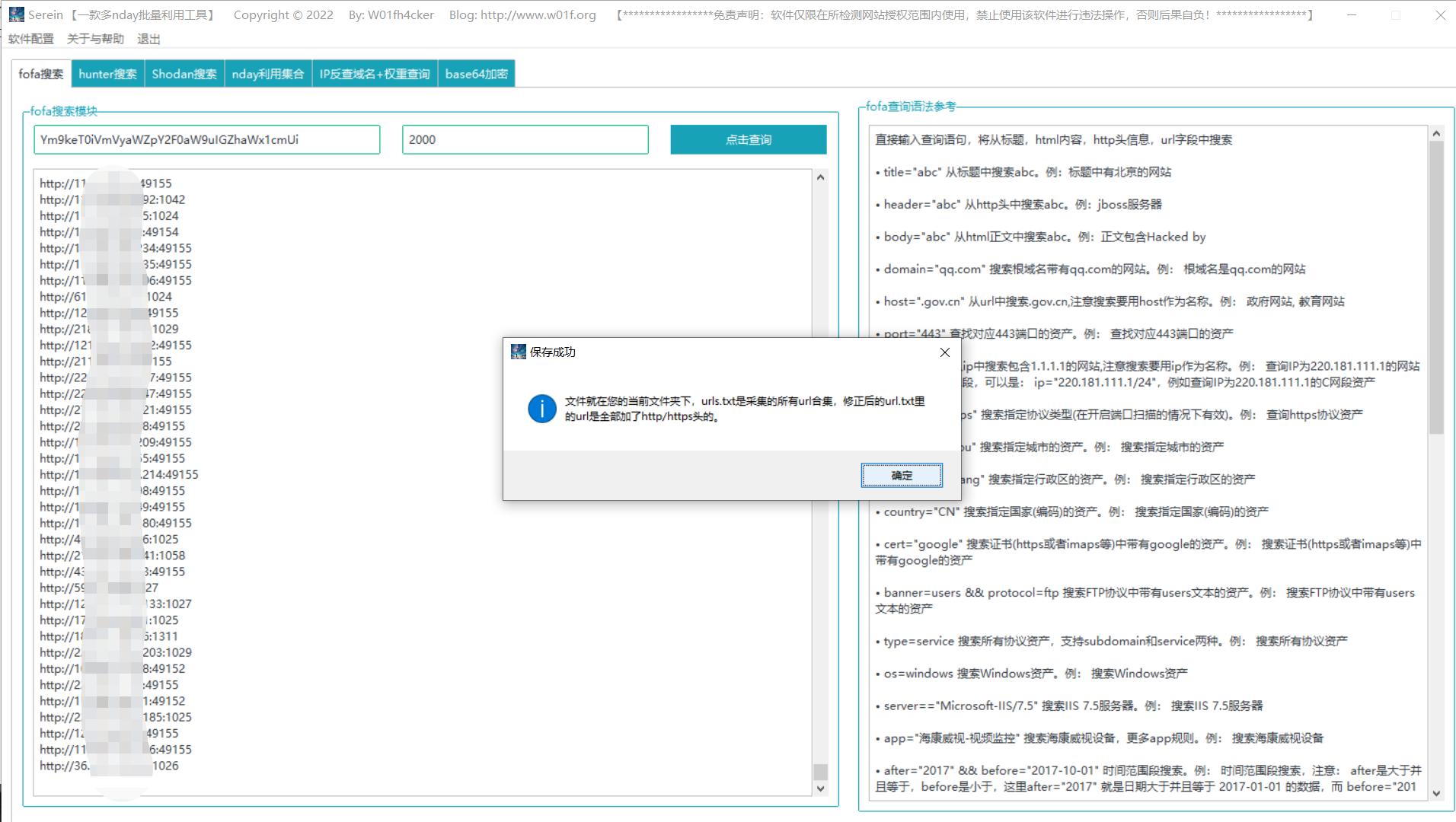

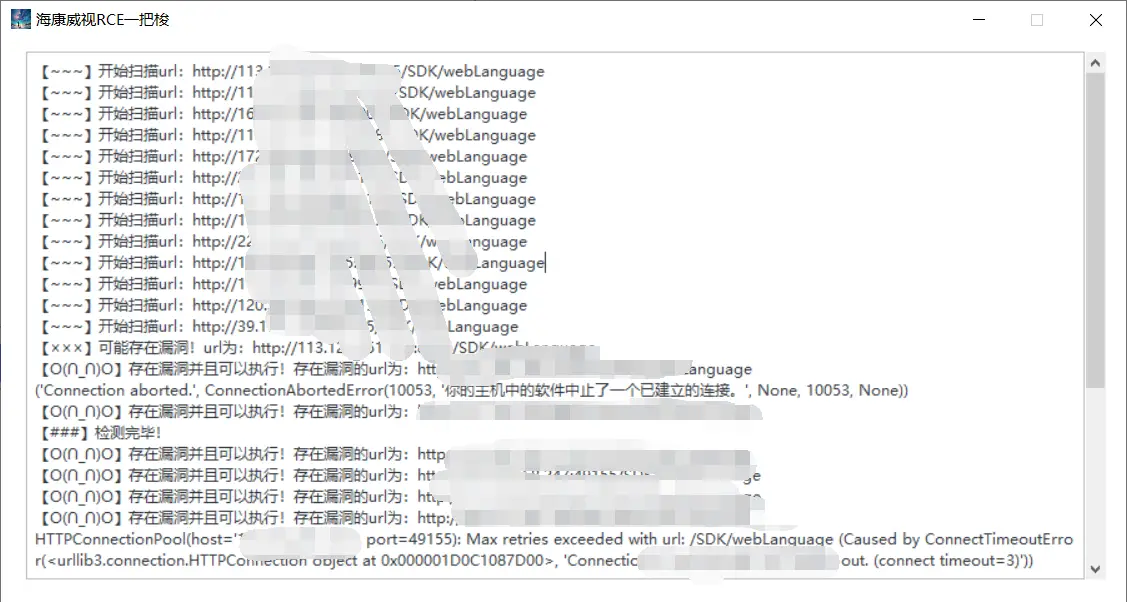

可以看到软件开始批量检测了(可能会出现短时间的空白,请耐心等待程序运行):

软件的线程数是

100,可以自己对exp文件下的xrk_rce.py的第58行进行调整。(速度还是很快的) -

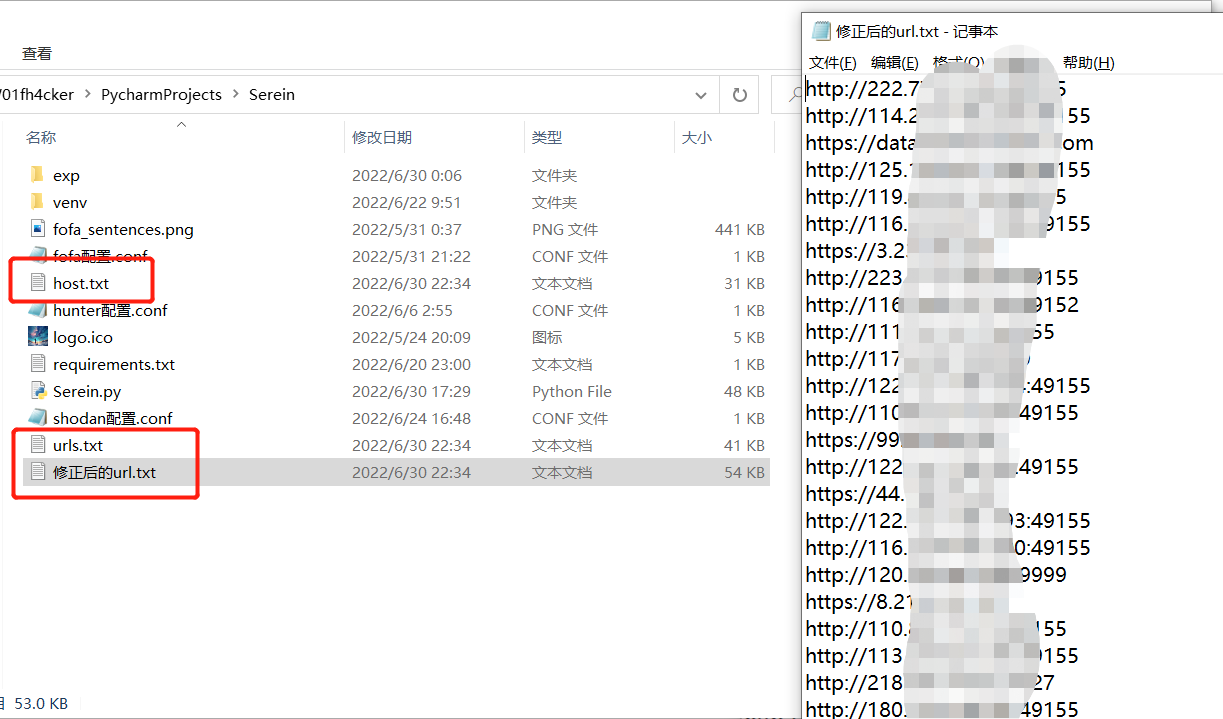

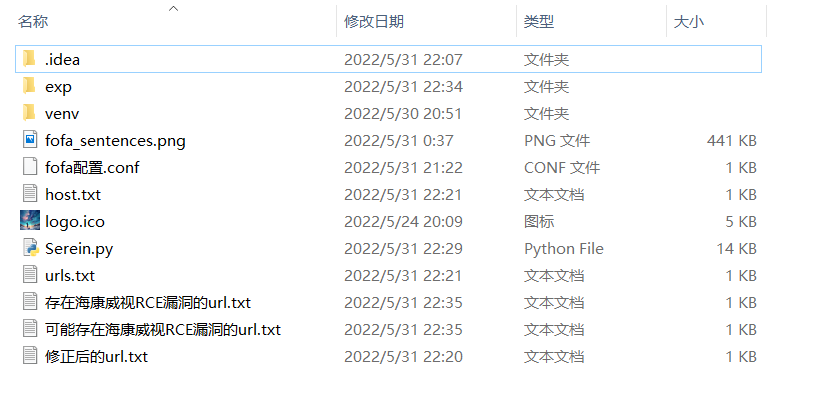

删除文件夹下

urls.txt、修正后的url.txt、host.txt这三个文件,准备使用其他一键梭哈模块:

How-To-Use | 如何使用

我已经录制了使用视频,并且上传到了B站:https://www.bilibili.com/video/bv1Dv4y137Lu

-

需要

python3.7~3.9git clone https://github.com/W01fh4cker/Serein.git cd Serein pip3 install -r requirements.txt python3 Serein.py -

点击左上角的

软件配置配置fofa的email和key(注意不是密码,而是https://fofa.info/personalData下方的API KEY),然后就可以愉快地使用fofa搜索啦。 注意:必须是fofa普通/高级/企业账号,因为fofa注册会员调用api需要消耗f币,如果您是注册会员请确保您有f币,否则无法查询! -

搜集完成之后,软件的同级目录下会生成

urls.txt、修正后的url.txt、host.txt,分别保存采集的原始url、添加了http/https头的url、仅网站IP。 -

完成一次扫描任务后,若要开启下一次扫描,请删除文件夹下

urls.txt、修正后的url.txt、host.txt这三个文件。 -

如果您在使用中遇到任何问题、有活泼的想法,您有三种途径与我反馈交流:

mailto:[email protected]

https://github.com/W01fh4cker/Serein/issues

添加微信:W01fh4cker

To-Do List | 要做的事儿

-

完善权重查询模块。当我们一键梭哈完之后,想提交补天等漏洞平台的时候,由于平台有权重要求,所以要对含有漏洞的网站需要进行

ip-->domain,然后反查域名,利用多个查询接口进行权重查询,筛选出符合权重要求的网站,导出出来。 - (优先)添加其他的搜索引擎,如:

Censys、Zoomeye、Quake等。 - 增加代理模式。

- 其他的暂时还没想到,如果小伙伴们有什么想法可以直接在

issues里面提出。

My Community | W01fh4cker的兴趣交流社区

-

https://discord.gg/n2c5Eaw4Jx

加我微信W01fh4cker拉交流群